¿Qué es una Declaración de Aplicabilidad (SoA) y para qué sirve?

Como ya lo hemos planteado con anterioridad, la adopción de prácticas establecidas en estándares para la gestión de la seguridad no solo se puede llevar a cabo con fines de certificación, sino también como medidas que contribuyen a la protección de la información, y en general, para obtener considerables beneficios en la materia.

En esta ocasión, hablaremos de la Declaración de Aplicabilidad (SoA por las siglas en inglés de Statement of Applicability), un documento que si bien es un requisito de documentación en el estándar ISO/IEC 27001, puede ser utilizado por cualquier organización, como una manera de mantener el registro y control de las medidas de seguridad que son aplicadas.

¿Qué es una Declaración de Aplicabilidad?

SoA se trata de un documento que enlista los controles de seguridad establecidos en el Anexo A del estándar ISO/IEC 27001 (un conjunto de 114 controles agrupados en 35 objetivos de control, en la versión de 2013 de esta norma de seguridad).

El Anexo A suele ser utilizado como una referencia para la implementación de medidas de protección de la información, así como para comprobar que no se están dejando de lado medidas de seguridad necesarias que no habían sido consideradas dentro de una organización.

Los propósitos que se desean alcanzar a través de la implementación de controles (es decir, objetivos de control), se encuentran incluidos de manera implícita en los controles seleccionados. Sin embargo, es importante mencionar que un SoA no está limitado a los que se encuentran listados en el anexo, por lo cual pueden ser utilizados otros controles y objetivos de control si se considera necesario.

¿En qué fase del proceso de gestión se sitúa el SoA?

La Declaración de Aplicabilidad se desarrolla luego del tratamiento de riesgos, que a su vez es la actividad posterior a una evaluación de riesgos. El tratamiento tiene como objetivo la definición de las acciones a realizar para mitigar aquellos riesgos que han sido identificados y analizados.

Existen varias opciones de tratamiento, aunque de manera general se pueden agrupar en las siguientes categorías:

- Mitigar. Consiste en implementar algún control que reduzca el riesgo.

- Transferir. Ocurre cuando se delega la acción de mitigación a un tercero.

- Aceptar. Se presenta cuando el impacto generado por un riesgo es suficientemente bajo para que la organización decida no tomar ninguna acción de mitigación o cuando el costo de la aplicación de un control supera el valor del activo.

Una vez que se han definido las opciones de tratamiento para los riesgos, la organización debe aplicar medidas de seguridad, es decir, decidir de qué manera serán mitigados los riesgos. Es en este punto cuando se desarrolla un SoA, el documento donde se registran los controles de seguridad que son aplicables (necesarios) y si éstos se encuentran operando o todavía no.

¿Qué características tiene una Declaración de Aplicabilidad?

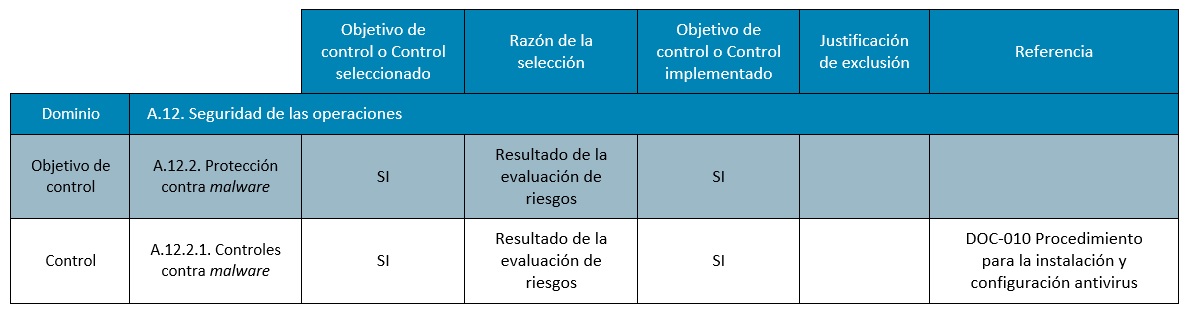

El SoA puede encontrarse en el formato que más convenga a una organización; lo relevante es su contenido, que en general debe incluir los objetivos de control y controles seleccionados del estándar, las razones por las cuales han sido seleccionados y medidas de seguridad adicionales si es el caso.

También, debe indicar si los objetivos de control y controles se encuentran implementados y operando, los que hayan sido descartados, así como una justificación del porqué algunas medidas han sido excluidas (las que son innecesarias y la razón del porqué no son requeridas en una organización).

Los controles indicados en la Declaración de Aplicabilidad pueden ser seleccionados debido a distintas razones, por ejemplo, como resultado de una evaluación de riesgos, si se debe cumplir con algún requisito legal, obligaciones adquiridas por contratos o regulaciones, nuevos requisitos del negocio, mejores prácticas a utilizar, entre otras.

Posteriormente, la selección de controles de seguridad deriva en la creación de un plan de tratamiento de riesgos, principalmente para la definición de las actividades necesarias para la aplicación de los controles de seguridad, que hayan sido seleccionados y que no se encuentran implementados.

Por ejemplo, si a partir de una evaluación de riesgos y de recurrentes casos de infección por malware se identificó la necesidad de aplicar un control contra códigos maliciosos, se debe planear la adquisición del licenciamiento antivirus, la actualización de procedimientos relacionados, los encargados de las actividades de instalación y configuración del software, las fechas propuestas para la finalización de estas tareas, los recursos necesarios y todo lo que resulte del análisis previo.

Esta información debería formar parte del plan de tratamiento de riesgos, pero además, el control antivirus deberá ser registrado en la Declaración de Aplicabilidad, con las referencias necesarias que permitan asociarla a algún manual, procedimiento o control técnico implementado.

¿Qué ventajas se obtienen al formular un SoA?

En primer lugar, las organizaciones que implementan un Sistema de Gestión de Seguridad de la Información (SGSI) con base en lo que establece ISO/IEC 27001 y que además buscan obtener la certificación para este estándar, deberán contar con el documento de manera indispensable.

Este documento suele ser consultado durante las auditorías al SGSI para conocer los controles de seguridad con los que cuenta una organización, utilizados para protege sus activos.

Por otro lado, si una organización tiene como propósito adoptar mejores prácticas, el SoA permite resumir en un documento las amenazas identificadas y analizadas durante la evaluación de riesgos, ya que se encuentran mapeadas (a través de la mitigación de los riesgos correspondientes) con las referencias a los controles de seguridad implementados.

Además, también puede ser utilizado para llevar a cabo un análisis GAP (análisis de brechas), que permite comparar los controles de seguridad de una organización con relación a los establecidos en un estándar internacional como ISO/IEC 27001.

Finalmente, un documento de esta naturaleza permite tener un panorama amplio de lo que está haciendo una organización para proteger su información, ya que después de todo, no es mala idea dedicar tiempo para desarrollar una Declaración de Aplicabilidad, que contribuya a la identificación, organización y registro de las medidas de seguridad que se están aplicando, o que se planean poner en marcha.

Para tener más detalles sobre el estado y las preocupaciones de seguridad en las empresas en Latinoamérica, pueden acceder al ESET Security Report 2015.

Fuente: WeLiveSecurity

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios