VMware parchea un error importante que afecta a los productos ESXi, Workstation y Fusion

VMWare ha enviado actualizaciones a los productos Workstation, Fusion y ESXi para abordar una vulnerabilidad de seguridad "importante" que podría ser utilizada por un actor de amenazas para tomar el control de los sistemas afectados.

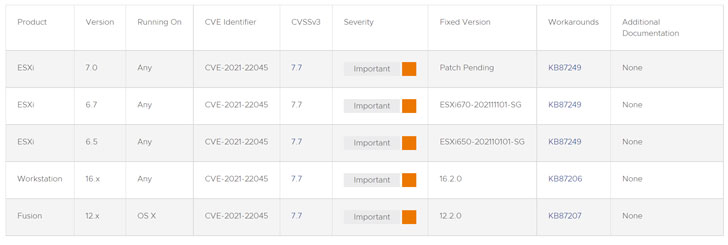

El problema se relaciona con una vulnerabilidad de desbordamiento de pila, rastreada como CVE-2021-22045 (puntaje CVSS: 7.7), que, si se explota con éxito, da como resultado la ejecución de código arbitrario. La compañía le dio crédito a Jaanus Kääp, un investigador de seguridad de Clarified Security, por informar la falla.

"Un actor malintencionado con acceso a una máquina virtual con emulación de dispositivo de CD-ROM puede aprovechar esta vulnerabilidad junto con otros problemas para ejecutar código en el hipervisor desde una máquina virtual", dijo VMware en un aviso publicado el 4 de enero.

El error afecta a las versiones 6.5, 6.7 y 7.0 de ESXi; Versiones 16.x de la estación de trabajo; y Fusion versiones 12.x, y la compañía aún no ha lanzado un parche para ESXi 7.0. Mientras tanto, la compañía recomienda a los usuarios que desactiven todos los dispositivos de CD-ROM / DVD en todas las máquinas virtuales en ejecución para evitar cualquier posible explotación.

- Inicie sesión en un sistema vCenter Server mediante vSphere Web Client.

- Haga clic con el botón derecho en la máquina virtual y haga clic en Editar configuración.

- Seleccione la unidad de CD / DVD y desmarque "Conectado" y "Conectar al encender" y elimine los ISO adjuntos.

Con las soluciones de virtualización de VMware ampliamente implementadas en las empresas, no sorprende que sus productos se hayan convertido en una opción popular entre los actores de amenazas para organizar una multitud de ataques contra redes vulnerables. Para mitigar el riesgo de infiltración, se recomienda que las organizaciones actúen rápidamente para aplicar las actualizaciones necesarias.

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios