Nuevo escáner UEFI en Microsoft Defender

Microsoft Defender Advanced Threat Protection (Microsoft Defender ATP) está ampliando sus capacidades de protección con un nuevo escáner UEFI que

actúa al nivel de firmware para proteger la interfaz cualquier equipo

informático.

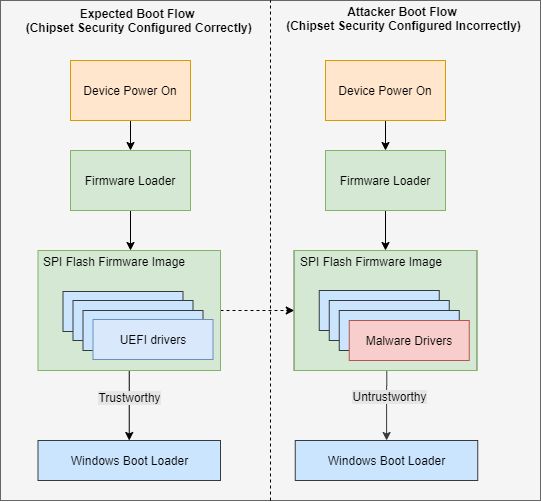

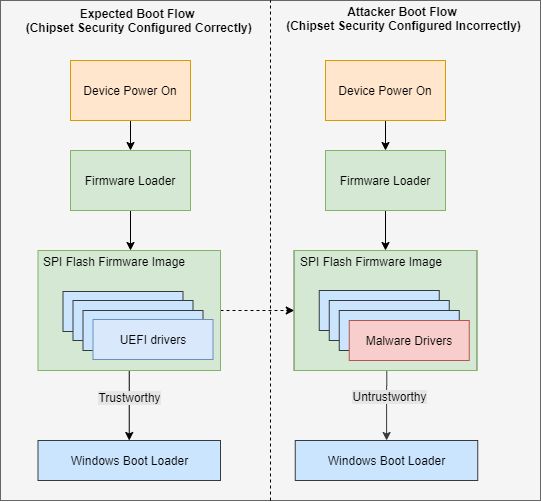

Los ataques a nivel de hardware y firmware han seguido aumentando en los últimos años, "a medida que las soluciones de seguridad modernas hicieron más difícil la persistencia y la evasión de detección en el sistema operativo. Los atacantes comprometen el flujo de arranque para lograr un comportamiento de malware de bajo nivel que es difícil de detectar, lo que representa un riesgo significativo para la postura de seguridad de una organización", explican desde Microsoft.

Microsoft cuenta con Windows Defender System Guard como defensa contra estos

ataques de firmware al proporcionar garantías para el arranque seguro a través

de características de seguridad respaldadas por hardware como la certificación

de nivel de hipervisor y el "lanzamiento seguro", también conocido como

Dynamic Root of Trust (DRTM). Estas funciones están habilitadas de manera predeterminada en los PCs con

"núcleo seguro".

El nuevo escáner UEFI del Microsoft Defender ATP amplía estas protecciones al aumentar la disponibilidad del escaneo del firmware y con ello, Microsoft tiene el objetivo de garantizar la protección en toda la jerarquía de un dispositivo, desde el firmware hasta el procesamiento en la nube.

El escáner UEFI es un nuevo componente de la solución antivirus incorporada en Windows 10 y le da a Microsoft Defender ATP la capacidad única de escanear dentro del sistema de archivos de firmware y realizar una evaluación de seguridad. Trabajando en conjunto con el conjunto de chips de sus sistemas, el escáner UEFI presenta una solución triple para la seguridad del firmware:

Fuente: SeguInfo

Los ataques a nivel de hardware y firmware han seguido aumentando en los últimos años, "a medida que las soluciones de seguridad modernas hicieron más difícil la persistencia y la evasión de detección en el sistema operativo. Los atacantes comprometen el flujo de arranque para lograr un comportamiento de malware de bajo nivel que es difícil de detectar, lo que representa un riesgo significativo para la postura de seguridad de una organización", explican desde Microsoft.

El nuevo escáner UEFI del Microsoft Defender ATP amplía estas protecciones al aumentar la disponibilidad del escaneo del firmware y con ello, Microsoft tiene el objetivo de garantizar la protección en toda la jerarquía de un dispositivo, desde el firmware hasta el procesamiento en la nube.

El escáner UEFI es un nuevo componente de la solución antivirus incorporada en Windows 10 y le da a Microsoft Defender ATP la capacidad única de escanear dentro del sistema de archivos de firmware y realizar una evaluación de seguridad. Trabajando en conjunto con el conjunto de chips de sus sistemas, el escáner UEFI presenta una solución triple para la seguridad del firmware:

- UEFI anti-rootkit, que llega al firmware a través de la Serial Peripheral Interface (SPI).

- Escáner de sistema de archivos completo, que analiza el contenido dentro del firmware.

- Un motor de detección, que identifica exploits y comportamientos maliciosos.

Fuente: SeguInfo

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios