8 pasos para hacer una evaluación de riesgos (parte I)

Un enfoque utilizado en seguridad de la información consiste en la aplicación de controles de seguridad como resultado de la evaluación y tratamiento de riesgos. En esta publicación vamos a revisar los primeros cuatro pasos de OCTAVE Allegro (Operationally Critical Threat, Asset, and Vulnerability Evaluation), una opción para evaluar riesgos de seguridad en 8 pasos, desarrollada por SEI (Software Engineering Institute) y con documentación disponible de forma gratuita.

El uso de este y otros modelos similares es una forma preventiva de hacer frente a los riesgos que continuamente se presentan, ya que tienen como objetivo anticiparse a la materialización de amenazas identificadas. Para este enfoque, el reto consiste en considerar todas aquellas amenazas que podrían afectar de manera negativa los objetivos de una organización, haciendo un análisis de riesgos para reducirlos hasta un nivel aceptable, utilizando para ello (por ejemplo) una metodología como MAGERIT.

A continuación se describen los primeros cuatro pasos de OCTAVE Allegro (los cuatro restantes serán revisados en la próxima publicación).

1. Establecer criterios de medición del riesgo

El primer paso consiste en definir criterios que permitan conocer la postura de la organización en cuanto a su propensión a los riesgos. Se trata de la base para la evaluación, ya que sin esta actividad no se puede medir el grado en el que la organización se ve afectada cuando se materializa una amenaza.El método establece la creación de un conjunto de criterios cualitativos con las cuales se podrá evaluar el efecto del riesgo contra la misión y objetivos de la organización en 5 categorías:

- Reputación/confianza del cliente

- Financiera

- Productividad

- Seguridad/salud

- Multas/penas legales

Para cada criterio se deben generar áreas de impacto, es decir, condiciones de cómo la organización se verá afectada por algún incidente de seguridad. El impacto puede ser alto, medio o bajo, y esto deberá ser definido por el personal encargado de generar los criterios de medición del riesgo. En la siguiente imagen se muestra un ejemplo de un área de impacto para los criterios de “Reputación y confianza del cliente”:

Una característica de OCTAVE Allegro es que emplea hojas de trabajo para registrar toda la información que se genera durante su aplicación. Esto se traduce en una ventaja, ya que algunos estándares de seguridad requieren que el proceso de evaluación de riesgos sea documentado.

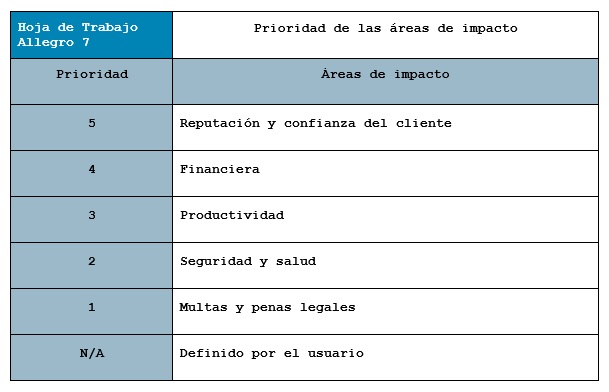

Posteriormente, se deben priorizar estas áreas de acuerdo con los intereses de la organización, por lo que el orden puede variar de una empresa a otra. La categoría más importante recibe el puntaje más alto y la menos importante recibe la calificación más baja, con una escala de 1 a 5 si el usuario no define un área de impacto y solo utiliza las descritas en OCTAVE Allegro:

2. Desarrollar un perfil de activos de información

La evaluación de riesgos que se desarrolla se enfoca en los activos de información, es decir, los conocimientos o datos que tienen valor para la organización. Se documentan las razones por la cuales se eligen y además se debe realizar una descripción de los mismos.También, se debe asignar un custodio a cada uno de estos activos de información, el responsable de definir los requisitos de seguridad para los mismos: confidencialidad, integridad y disponibilidad, de acuerdo a su criterio y experiencia.

Se crea un perfil para cada activo de información que los encargados de la evaluación consideren como crítico, ya que forma la base para identificar amenazas y riesgos en pasos subsecuentes. Esta actividad es necesaria para asegurar que los activos se describen de forma clara y consistente, así como sus requisitos de seguridad, para definir las opciones de protección a aplicar.

3. Identificar contenedores de activos de información

En el tercer paso se identifican los contenedores, es decir, los repositorios donde se almacena esta información, ya que son los sitios en donde suelen llevarse a cabo los ataques contra los datos, por tales características, también son los lugares donde se aplican los controles de seguridad.De acuerdo con este método, pueden ser del tipo técnico, físico o humano, ya que la información puede encontrarse de diferentes maneras, por ejemplo en formato digital (archivos en medios electrónicos u ópticos), en forma física (escrita o impresa en papel), así como información no representada, como las ideas o el conocimiento de los miembros de la organización.

En el mismo sentido, la información puede ser almacenada, procesada o transmitida de diferentes maneras, en formato electrónico, verbal o a través de mensajes escritos o impresos, por lo que también es posible encontrarla en diferentes estados.

4. Identificar áreas de preocupación

En este paso se inicia el proceso del desarrollo de perfiles de riesgo para los activos de información, resultado de la combinación de la posibilidad de materialización de una amenaza (probabilidad) y sus consecuencias (impacto).De acuerdo con el método, un área de preocupación es un enunciado descriptivo que detalla una condición o situación del mundo real que puede afectar un activo de información en la organización. Se deben generar tantas áreas como sean necesarias para cada uno de los activos perfilados en el paso 2.

Se busca documentar las condiciones que preocupan a la organización en cuanto a su información crítica, por lo que se identifican riesgos evidentes sin necesidad de una revisión exhaustiva, para ello se registra información sobre quién podría llevar a cabo esta amenaza (actores), los medios por los cuales se podría ejecutar, motivos y sus resultados. Finalmente, se documenta la manera en la que las amenazas afectarían los requisitos de seguridad descritos en el segundo paso.

Para proseguir con el modelo planteado por OCTAVE Allegro resta:

5. Identificar escenarios de amenaza

6. Identificar riesgos

7. Analizar riesgos

8. Seleccionar un enfoque de mitigación

En la próxima publicación revisaremos estos últimos cuatro pasos para concluir con la evaluación de riesgos. ¡Hasta entonces!

Fuente: WeLiveSecurity

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios