Comparación de SOC 2 e ISO 27001

Los clientes están cada vez más preocupados por cómo los proveedores que trabajan para ellos pueden afectar sus resultados. Como consecuencia, requieren cada vez más evidencia que demuestre que los servicios que se les brindan son confiables, y una forma de demostrarlo es proporcionando un Informe SOC 2 (Service Organization Control por sus siglas en inglés).

Informes SOC

Existen tres categorías de SOC, según el tipo de documento que se lleva a cabo:

- SOC 1 aborda los controles asociados con la seguridad de los estados financieros y está dirigido principalmente a los proveedores de servicios relacionados con información contable y financiera.

-

SOC 2 audita todo aquello que tiene que ver, en general, con

seguridad, disponibilidad, integridad de los procesos, confidencialidad y

privacidad (este artículo).

- SOC 3 es, en realidad, un informe de cumplimiento de nivel superior que se puede compartir con los clientes pero, sin revelar información confidencial, incluyendo una evaluación del diseño y la efectividad operativa de los controles de seguridad. En este grupo existen dos clases según si se centra el análisis en los protocolos de seguridad internos de la organización a nivel general y de manera permanente, o si se aborda sólo durante un periodo determinado, como, por ejemplo, durante la realización de un proyecto.

Este artículo presenta la forma en que se puede aprovechar el cumplimiento de ISO 27001 para presentar un

informe SOC 2 y cumplir con sus requisitos.

¿Qué es un SOC 2?

SOC 2 es un conjunto de informes producidos durante una auditoría, realizada por un Contador Público Certificado (CPA) independiente o una organización contable.

El contenido de estos informes está definido por el Instituto Estadounidense de Contadores Públicos Certificados (AICPA). El SOC 2 valida los controles internos relacionados con los sistemas de información involucrados en los servicios prestados, basados en cinco categorías semi-superpuestas llamadas Trust Services Criteria (TSC).Originalmente fue muy común en EE.UU. pero la globalización de los servicios en la nube ha logrado que este tipo de auditorías sea cada vez más solicitado en cualquier país.

La importancia creciente de este informe sobre los demás es que suele ser el más utilizado para abordar una doble cuestión: ¿Está segura la información y cómo podemos estar convencidos de saberlo? El estándar del SOC 2 es el de una auditoría sobre los controles internos relacionados con la tecnología de la información, verificando las obligaciones y compromisos de los proveedores de servicios IT, Cloud y Hosting.Dado que el contenido de los informes no requiere un componente objetivo de "aprobado o reprobado", solo la opinión del auditor, que es subjetiva, los informes de auditoría no son certificables según el SOC 2. Solo se puede certificar que se cumple con los requisitos de SOC 2, y esta certificación solo puede realizarla un CPA autorizado.

El principal objetivo de estos informes es delimitar el máximo control interno sobre la información financiera de otra empresa que maneja una entidad. Este tipo de verificaciones ayuda a transmitir seguridad y fiabilidad a los clientes.

Hay dos tipos de informes SOC 2. Los informes de Tipo 1 cubren la descripción de los sistemas de los servicios y muestran si los controles propuestos apoyan los objetivos que la organización quiere lograr. Los informes de Tipo 2 también cubren la descripción de los sistemas de los servicios y muestran si los controles propuestos apoyan los objetivos que la organización quiere lograr, así como si estos controles operan como se espera durante un período de tiempo (generalmente entre 6 meses y 1 año).

Ejemplos de objetivos a alcanzar mediante el uso de los sistemas de los servicios son aumento de rentabilidad, disminución de pérdidas/gastos, optimización operativa, cumplimiento de requisitos legales, etc.

Como se mencionó, los informes SOC 2 se enfocan en cómo los controles cumplen con cinco categorías:

- Seguridad: la información y los sistemas están protegidos contra riesgos que pueden comprometerlos y afectar la capacidad de la organización para cumplir con los objetivos definidos.

- Disponibilidad: la información y los sistemas deben estar disponibles cuando sea necesario, para que la organización pueda cumplir sus objetivos.

- Integridad del procesamiento: el procesamiento del sistema debe proporcionar información confiable cuando se autoriza, para que la organización pueda lograr sus objetivos.

- Confidencialidad: Solo el personal autorizado puede acceder a la información, para que la organización pueda lograr sus objetivos.

- Privacidad: la información personal se administra de manera que permite a la organización lograr sus objetivos.

El contenido de un informe de auditoría SOC 2 debe cubrir:

- Afirmación de la dirección: confirmación por parte de la dirección de que los sistemas relacionados con los servicios prestados se describen de forma justa en el informe.

- Informe del auditor: resumen de las pruebas y resultados realizados, y la opinión del auditor sobre la eficacia de sus controles.

- Descripción general de los sistemas: descripción detallada del sistema o servicio.

- Criterios de servicios de confianza aplicables: controles establecidos, así como la eficacia de esos controles teniendo en cuenta los criterios de servicios de confianza.

¿Cuál es el significado de ISO 27001?

ISO 27001 es una norma que define requisitos y controles para la protección sistemática de la información. Aplicable a organizaciones de cualquier tamaño e industria, consta de 10 cláusulas y 114 controles de seguridad agrupados en 14 secciones (Anexo A). El Sistema de Gestión de Seguridad de la Información, definido en las cláusulas 4 a 10, permite a una organización mantener sus niveles de seguridad siempre alineados con los objetivos y resultados deseados de la organización (por ejemplo, ventaja de mercado, disminución de pérdidas por incidentes, optimización operativa, etc.), basado en en un enfoque de gestión de riesgos.

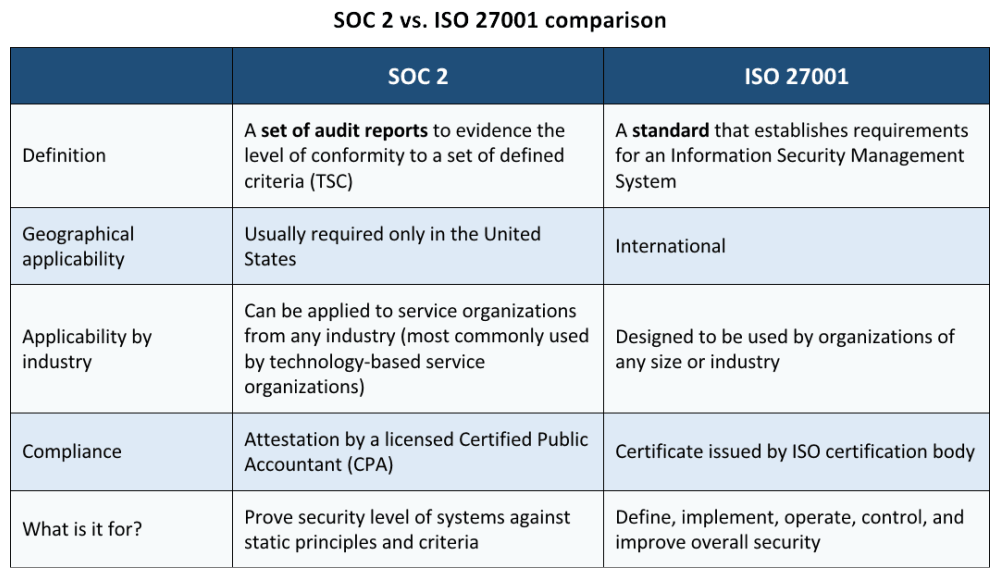

¿Cuál es la diferencia entre SOC 2 e ISO 27001?

Mientras que SOC 2 se refiere a un conjunto de informes de auditoría para evidenciar el nivel de conformidad del diseño y operación de los controles de seguridad de la información con un conjunto de criterios definidos (TSC), ISO 27001 es un estándar que establece los requisitos para un Sistema de Gestión de Seguridad de la Información (SGSI), es decir, un conjunto de prácticas para definir, implementar, operar y mejorar la seguridad de la información.

La siguiente tabla muestra una comparación detallada entre SOC 2 e ISO 27001 y su aplicabilidad.

¿Cómo se aplica la norma ISO 27001 a SOC 2?

ISO 27001 tiene al menos los siguientes controles que se pueden utilizar para

cumplir con los criterios de servicios de confianza:

| Trusted Service Criteria | ISO 27001 requirement / control | Additional reference information |

| Security | A.6.1.5 Information security in project management (1 control) | How to manage security in project management according to ISO 27001 A.6.1.5 |

| A.6 Mobile devices and teleworking (2 controls) | How to apply information security controls in teleworking according to ISO 27001 | |

| A.8.1.3 – Acceptable use of assets (1 control) | IT Security Policy | |

| A.11.2 Equipment (9 controls) |

How to implement equipment physical protection according to ISO 27001

A.11.2 – Part 1

How to implement equipment physical protection according to ISO 27001 A.11.2 – Part 2 |

|

| A.13 Communications security (7 controls) | How to manage the security of network services according to ISO 27001 A.13.1.2 | |

| Confidentiality |

A.8.2 Information classification (3 controls)

A.13.2 Information transfer (3 controls) |

Information classification according to ISO 27001 |

|

A.9.1 Business requirements of access control (2 controls)

A.9.2 User access management (6 controls) A.9.4 System and application access control (5 controls) |

How to handle access control according to ISO 27001 | |

| Processing integrity | A.14 System acquisition, development and maintenance (13 controls) | How to integrate ISO 27001 A.14 controls into the system/software development life cycle (SDLC) (this article is about including security features in software development and maintenance) |

| Availability | A.17 Information security aspects of business continuity management (4 controls) | How to use ISO 22301 for the implementation of business continuity in ISO 27001 |

| Privacy |

A.18.1.1 – Identification of applicable legislation and contractual

requirements (1 control)

A.18.1.4 – Privacy and protection of personally identifiable information (1 control) |

Relationship between ISO 27701, ISO 27001, and ISO 27002 |

Además, como parte de un ciclo de vida del SGSI de ISO 27001, durante una auditoría de ISO 27001, con la participación de un CPA independiente, puede utilizar la información recopilada para elaborar el informe de auditoría de SOC 2 siguiendo los requisitos definidos en los criterios de TSC.

SOC 2 vs. ISO 27001: ¿Cuál debería elegir?

En resumen, no se trata de ISO 27001 vs SOC 2, porque SOC 2 es un informe de auditoría, mientras que ISO 27001 es un estándar para establecer un Sistema de Gestión de Seguridad de la Información. Por lo tanto, el SOC 2 puede verse como uno de los resultados que puede proporcionar una implementación de SGSI ISO 27001.

La forma correcta de ver la relación entre SOC 2 e ISO 27001 es la siguiente: aunque la certificación ISO 27001 no es obligatoria para crear un informe SOC 2, un SGSI ISO 27001 puede proporcionar, sin mayores costos y esfuerzos adicionales, una base sólida para preparar este informe, al tiempo que aumenta la confianza de los clientes en que la organización puede proteger su información y respaldar el logro de sus resultados y los resultados deseados de manera dinámica.

Fuente: SeguInfo

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios