Navegar de forma anónima en Internet

El enorme crecimiento de Internet ha llevado a un gran número de personas a preocuparse por la privacidad. Si en el mundo real deberíamos tener derecho a preservar nuestra privacidad, ¿por qué no pedir lo mismo al mundo virtual? Hay muchas legítimas razones por las que la gente quiere permanecer en el anonimato en Internet, desde la simple paranoia hasta la necesidad de ocultar nuestras actividades de navegación a nuestro cónyuge. No estamos aquí para debatir sobre las implicaciones jurídicas, morales o éticas del anonimato en Internet, sino para limitarnos a ofrecer un análisis de algunos de los métodos que se pueden emplear para conseguir un nivel alto de anonimato.

Navegación Privada (lamentamos no poder mostrar todas las fotos), pero para la fuentes clic

Mientras navegas por Internet, dejas una serie de rastros compuestos por cookies, cache e historial. Son pistas que pueden ser seguidas para obtener información sensible acerca de tus hábitos de navegación. Estos rastros se sitúan en dos lugares: tu ordenador y las páginas web que visitas. Hasta hace un tiempo, aquellas personas preocupadas por su privacidad o que utilizan ordenadores compartidos con frecuencia (en hoteles, lugares de trabajo, centros educativos, etc), debían borrar el historial y las cookies manualmente, lo cual es incómodo, además de fácil de olvidar.

Existen métodos que ayudan a evitar que estés dejando rastros por donde pasas, comúnmente se conoce como “Navegación privada”, que es un método por el cual el navegador funciona del modo más discreto posible, sin almacenar información alguna sobre las páginas que se han visitado. Hoy en día, casi todos los navegadores incluyen esta característica.

Si bien cada navegador realiza esta función a su manera, en términos generales, el procedimiento es el siguiente:

•Elimina las cookies tras cerrar la sesión

•No se guarda ningún tipo de historial o formularios de auto-completado

•No se guardan las contraseñas

•Se borra la caché automáticamente al salir

De igual modo, es preciso recordar lo que no hace:

•No proporciona conexiones seguras o cifradas

•No oculta tu dirección IP

•No evita que las páginas de Internet almacenen información sobre ti

•No impide que tu navegación sea supervisada por el administrador de la red

•No supone un anonimato total

Aquí no hay que hacer mayor detalle del asunto, cada navegador proporciona la activación de esta opción de forma particular. En COMODO Dragon lo podemos activar en el menú principal con el nombre de “Ventana de Incógnito”, igual es para Google Chrome. En Firefox lo encontramos como “Navegación privada”. En Internet Explorer lo identificamos como “Navegación inPrivate”. El modo privado de Opera es el más cómodo de todos: puedes combinar pestañas normales y privadas en una misma ventana. Por defecto no tiene ningún atajo de teclado, pero a cambio dispones del menú contextual de la barra de pestañas, donde debes elegir “Pestaña Privada Nueva”.

Aun navegando en modo privado, sigues siendo identificable: tu conexión está asociada a un número IP, una dirección virtual gracias a la cual es posible descubrir tu posición geográfica aproximada, proveedor de servicios y -si se trata de una IP institucional- incluso el lugar donde trabajas.

Hay muchos motivos para querer navegar así, pero sólo una forma de obtener un anonimato casi completo: los anonimizadores de conexión.

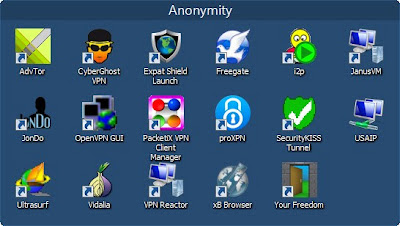

Anonimato en la red

Existen una gran cantidad de servicios y programas disponibles tanto de pago como gratuitos que nos pueden dar mayor seguridad al navegar por Internet, los lugares en los que estos programas serán de ayuda son los cibercafés, bibliotecas, centros educativos, centros de trabajo, puntos de acceso inalámbrico públicos, etc, en los que necesitamos de privacidad. Dependiendo de los motivos, también hay productos perfectos para usarlos en casa y evitar miradas indiscretas e incluso que tu proveedor de Internet te haga un seguimiento. Aunque no existe ningún método que garantice al 100% el anonimato en Internet (salvo que navegues por tu propia Intranet), estos programas lo harán lo mejor que puedan.

Podemos decir que el anonimato se reduce a 3 puntos esenciales:

•El Navegador: es el punto de entrada a la World Wide Web y el camino por el que la gente puede acceder a datos sobre ti. Si te tomas en serio tu anonimato en Internet, cambiar la configuración del navegador es fundamental.

•El Software: es el elemento básico del anonimato en cuanto al manejo de datos de una red y su enrutamiento. Normalmente, el flujo de datos de nuestra red va directamente al ISP (Internet Service Provider) y de ahí hacia afuera, lo que significa que nuestro ISP nos tiene controlados en todo momento. El software especializado nos permite cifrar los datos de la red, con lo que al pasar por el ISP, éste no puede ver qué hay.

•Las Costumbres: para asegurar el mayor anonimato en Internet, hay que cambiar los hábitos de navegación. Esto incluye aceptar manualmente cookies o elementos en flash para adaptarse a los nuevos navegadores, la velocidad de la conexión o entornos de escritorio.

Hay 3 clases de conexión que permiten la navegación anónima:

•Proxys: es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Su finalidad es interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc.

•p2p: una red descentralizada que manda los datos a través de ‘pares’ (peer2peer). Generalmente es segura, pero puede ser potencialmente insegura, ya que un ‘par’ puede guardar información acerca de los datos que pasan a través de él.

•VPN: Una Red Virtual Privada (o Virtual Private Network) que manda tu información de un punto a otro a través de túneles seguros. Normalmente muy segura, pero podría ser insegura, ya que un servidor puede almacenar información de los datos que pasan a través del él.

TOR

Tor (The Onion Router) es el sistema de navegación anónima más popular. Se trata de una red de “túneles” por las cuales los datos de navegación, debidamente cifrados, atraviesan múltiples nodos hasta llegar a su destino. En la práctica, equivale a navegar anónimamente, puesto que nadie puede reconducir esos datos a tu IP real. Originado en el US Naval Research Laboratory y hasta noviembre de 2005 patrocinado por la Electronic Frontier Foundation, Tor es desarrollado por Roger Dingledine y Nick Mathewson junto con otros desarrolladores.

Tor es usualmente combinado con Privoxy para acceder a páginas web de forma anónima y segura. Privoxy es un proxy HTTP diseñado para proteger la privacidad en la navegación Internet.

Es importante saber que Tor no es 100% fiable en lo que se refiere al cifrado de la información. Su función principal es asegurar el anonimato del usuario, de forma que no se pueda rastrear la información que envía para llegar hasta él. La red Tor cifra la información a su entrada y la descifra a la salida de dicha red, con lo cual es imposible saber quién envió la información. Sin embargo, el propietario de un servidor de salida puede ver toda la información cuando es descifrada antes de llegar a Internet, por lo que aunque no pueda conocer el emisor sí que puede acceder a la información.

Para conseguir el anonimato en Internet y, además, la seguridad de que nadie accede a la información que se está enviando, es recomendable utilizar también algún sistema de cifrado como SSL. Además de ésto, los desarrolladores de Tor recomiendan bloquear las cookies y los plugins Java, ya que pueden averiguar la dirección IP del emisor.

También dispone de versiones portables, como Portable Tor y OperaTor, un derivado del conocido navegador Opera que se ejecuta desde memorias extraíbles; lleva incluido Tor y está preconfigurado para funcionar anónimamente desde el principio.

Vidalia

Vidalia es un cliente Tor que empaqueta Tor y Polipo y enruta los datos a través de la red Tor. Polipo es un proxy HTTP de caché, que maneja SOCKS 4a, lo que evita que navegadores como Firefox, envíe las solicitudes de DNS por fuera de la red Tor, poniendo en peligro el anonimato. También acelera la navegación usando la red Tor.

Vidalia Ofrece unos cuantos paquetes para usuarios que quieren iniciarse con cierta rapidez. Si no optas por el navegador Tor tienes que configurar el puerto del proxy local de tu máquina para usar el puerto 8118, que es el que por defecto trae Vidalia y entondes podrás usar el programa. Vidalia cambia constantemente tu IP para ocultar tu rastro en Internet y conseguir mayor anonimato. No hay demasiadas opciones. Es un programa básico para Tor que se esfuerza por dejar las cosas tan ‘simples’ como sea posible, dado que Tor en sí es muy complicado. El programa permite a los usuarios convertirse en Tor Relays (Relevos Tor) para ayudar a usuarios censurados a conectarse a la red. Tiene una característica interesante que muestra un mapa de la Tierra con líneas que representan las conexiones al servidor de Tor y bonitos gráficos sobre el ancho de banda.

Si usas Firefox, no necesitas tocar nada. Una vez que Tor esté conectado a su red de túneles, te bastará hacer clic en TorButton, la extensión que modifica la configuración de Firefox para que use Tor a la hora de navegar.

•Velocidad: Generalmente lenta

•Anonimato: Medio-Bajo

•Limitaciones de uso: Ilimitado

•Nivel de registro: Varía de un par a otro

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux, MAC

JonDo

JonDo (conocido anteriormente comoJAP) es un cliente VPN escrito en Java que enruta los datos a través de la red de JonDo. Lamentablemente, el hecho de estar basado en Java significa que la aplicación está un tanto inflada. Sin embargo, JonDo tiene una interfaz atractiva y fácil de usar, que compensa el abultado consumo de memoria y que muestra un montón de información visual sobre tu conexión a la red JonDo. En lo particular, suelo alejarme de aplicaciones en Java.

El grupo JonDonym suministra un perfil gratuito de navegación para Firefox llamado JonDoFox. Está preconfigurado para colocarse en anonimato alto y destacan sus muchos extras, como No-Script, CS Lite y AdBlock Plus. Es totalmente gratuito y lo recomiendo efusivamente para cualquiera que se tome en serio el anonimato. Desgraciadamente, JonDo tiene un límite máximo de usuarios para sus servicios gratuitos, lo que significa que generalmente está sobrecargado en las horas punta.

•Velocidad: lenta

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo. Registra el uso de ancho de banda a efectos contables.

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux, MAC

JanusVM

Está basado en VMware, cliente de Tor/Privoxy/Squid/OpenVPN, o como les gusta llamarlo, un “Dispositivo de Privacidad en Internet”. La verdad es que es un producto superior comparado con otras soluciones Tor, ya que combina la potencia de Tor, Privoxy, Squid y OpenVPN para aumentar el anonimato. Lo recomiendo para usuarios de nivel medio-alto, ya que no es tan simple como hacer un par de clics. Hay que instalar un VMware Player, de VMWare (es gratuito), configurar una conexión VPN y leer algo de documentación. También cuentan con un buen vídeo tutorial para los principiantes que quieran probar esta opción. Siempre que quieras usar JanusVM tienes que ejecutar el VMware Player. Aunque esto no supone un problema para la mayoría, quienes tengan hardware antiguo podrían tener dificultades para ejecutar máquinas virtuales en general. Los artífices del proyecto JanusVM ofrecen también un recurso de hardware, que se llama JanusPA! Es verdaderamente interesante, ya que cifra todos los datos que pasan por tu modem o router ADSL, lo que significa que no podrá pasar absolutamente nada que no esté ‘Torificado’.

•Velocidad: lenta

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Varía de par en par

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux

proXPN

proXPN es un cliente VPN basado en OpenVPN, aunque también ofrece un servicio PPTP para usuarios de telefonía móvil. Actualmente sus servidores están en EE. UU. y están intentando expandirse por Europa, con lo que la velocidad dependerá de tu ubicación. En general, la velocidad es alta para la mayoría de los usuarios. Al ser un cliente VPN, cifra todas tus actividades en Internet. Usan un nivel de cifrado de 512-bit, con certificados de 2.048-bit para que los usuarios alcancen altos niveles de anonimato. Desgraciadamente es obligatorio registrarse para usar el servicio. Por supuesto los paranoicos extremos pueden dar información falsa, aunque la dirección de correo electrónico tiene que ser real para poder activar la cuenta, pero de nuevo esta dirección podría ser falsa.

Está disponible para una gran variedad de sistemas operativos, incluidos los sistemas operativos modernos de Microsoft como Windows XP, Windows Vista, Windows 7 y Windows Mobile, así como toda la gama de sistemas operativos de la factoría Apple, como Mac OS, iPhone y iPod Touch

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo. Registran la fecha y la hora de la conexión, el uso de ancho de banda y los datos de registro.

•Servidores: Estados Unidos, Reino Unido

•Sistemas operativos que soporta: Windows, MAC

VPNReactor

Es un servicio VPN L2TP/PPTP/OpenVPN similar a USAIP con la diferencia de que VPNReactor es gratuito. Actualmente sólo tienen servidores en Estados Unidos, así que la velocidad varía. Es obligatorio registrarse y mensualmente piden a los usuarios reactivar su cuenta.

La información transmitida es cifrada a 128 Bits, no almacena registro de la conexión y sus velocidades, aunque varían, son generalmente altas.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo

•Servidores: Estados Unidos

•Sistemas operativos que soporta: Windows, Linux, MAC

Hotspot Shield

Hotspot Shield, un cliente VPN gratuito basado en OpenVPN. A diferencia de otras opciones de navegación anónima, como JonDo o Tor, Hotspot Shield cifra todas tus actividades en Internet y no sólo la navegación web. Es ideal para gente que quiera hacer anónimas otras aplicaciones sin necesidad de ‘proxificarlas‘, algo que puede ser una tarea monótona y complicada. Anchorfree (empresa que lo desarrolla) no recoge ningún dato identificable sobre ti, así que puedes estar seguro de que tu privacidad está garantizada. Otra ventaja de usar esta opción en comparación con el resto es la buena velocidad.

No hay una interfaz independiente para el programa, sino que usa una interfaz tipo página web; es muy fácil de usar, ya que sólo tiene dos botones, conectar y desconectar; es una descarga relativamente pequeña (5258kB), que incluye los componentes OpenVPN necesarios y no exige que te registres; en ejecución usa unos 68Mb de memoria; Anchorfree tiene servidores dedicados de alta velocidad situados en diferentes ubicaciones de Estados Unidos.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Medio. 5 GB al mes.

•Nivel de registro: Mínimo. Registran los tiempos de conexión y el volumen del tráfico.

•Servidores: Estados Unidos, Reino Unido

•Sistemas operativos que soporta: Windows, Linux, MAC, Android

SecurityKiss

SecurityKiss es un simple cliente VPN de Windows basado en OpenVPN. Sus servidores están situados en Alemania, Estados Unidos, Reino Unido, Suiza y quieren expandirse a otros emplazamientos. Es relativamente rápido, dependiendo de la distancia entre tu ubicación y el servidor más cercano. No capan la velocidad y comprimen los datos para asegurarse de que recibes la mejor conexión. Los usuarios gratuitos tienen un límite de 300 MB diarios, e insisten en que siempre será gratuito y en que el límite no disminuirá en el futuro, en todo caso aumentará. En total son unos 9 GB al mes.

La interfaz es muy básica, tiene un botón de conectar y otro de desconectar, un botón para cambiar de servidor y un botón para dejar un comentario. También muestra qué parte de tu cuota diaria de descarga has utilizado y cuánto queda para que empiece a contar de nuevo. SecurityKiss insiste en que no conservan datos de identificación personal acerca de sus usuarios y que sólo registran tu dirección IP, hora de conexión/desconexión y volumen del tráfico. Usan el algorritmo Blowfish de 128-bit para cifrar los datos de sesión y certificados RSA de 1024-bit para las claves de sesión.

A mi modo de ver, promete bastante.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Medio. 300 MB al día

•Nivel de registro: Mínimo

•Servidores: Estados Unidos, Reino Unido, Suiza, Canadá

•Sistemas operativos que soporta: Windows

CyberGhost VPN

CyberGhost es un cliente VPN,sus servidores están situados en una buena parte de Europa (Alemania principalmente) y Estados Unidos. Usan cifrado AES de 128-bit en todas las conexiones para asegurar un alto nivel de anonimato y usan técnicas especiales de compresión de datos para aumentar la velocidad. En su servicio gratuito ofrecen 1 GB al mes. Tiene una interfaz gráfica limpia e intuitiva, atractiva y fácil de usar. Admite muchos idiomas, incluidos el inglés, alemán, francés, italiano, español, polaco. Es un recurso más ‘completo’ comparado con los otros programas analizados, algo bueno para todos. Quizá tengas que esperar cola en las horas punta debido a la popularidad del servicio.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Bajo. 1 GB al mes

•Nivel de registro: Desconocido

•Servidores: Europa, Estados Unidos

•Sistemas operativos que soporta: Windows

Otras yerbas

Hay que evitar los proxies basados en HTTP/CGI. No son herramientas serias para conseguir anonimato, pero son buenas herramientas para acceder a contenido bloqueado. Recuerda, las peticiones se siguen enviando sin cifrar a través de tu proveedor de Internet y a continuación al servidor proxy, del que puede que no sepas mucho, y luego salen a Internet. Si no sabemos nada sobre el servidor al que estamos mandando los datos, ¿cómo vamos a estar seguros de que podemos confiar en él? Esto no es para nada anónimo. Servicios como HideMyAss se pueden considerar de confianza, ya que tienen un buen historial en el campo de la anonimización y los proxies. Sólo considero recomendables los proxies HTTP ‘elite’ o ‘highly anonymous’ como verdaderas soluciones.

Existe toda una familia de servidores proxy no-cifrados y túneles VPN anónimos a través de los cuales hacer pasar la conexión. La fiabilidad varía muchísimo de un proxy a otro, y aunque existan listas de proxy gratuitos para que los configures a mano (como ésta), la mayoría de ellos dejan de funcionar a las pocas horas de nacer.

HTTPS Everywhere es un complemento desarrollado por The Tor Project y Electronic Frontier Foundation que “obliga” a ciertos sitios web a usar el protocolo seguro HTTPS en lugar del protocolo estándar HTTP. De momento el número de sitios web que lo soportan se limita a los servicios más populares de la red: Google, Wikipedia, Twitter y Facebook, por nombrar algunos. Sin embargo, se pueden sumar a la iniciativa los sitios web personalizados para que los usuarios accedan a más webs que usen el protocolo HTTPS. Al usar este complemento, o al acceder a sitios web por HTTPS cuando sea posible, aumentará tu nivel de anonimato. Aunque HTTPS garantice mayor seguridad mientras navegas en Internet, no da una total garantía de anonimato.

Ixquick es el motor de búsqueda más privado del mundo y ha obtenido el primer Sello Europeo de Privacidad. Los registros se destruyen pasadas 48 horas y no hay cookies. Tiene una función de proxy integrada que te permite consultar anónimamente los resultados de una búsqueda a través de proxies seguros de la propia empresa. Esto añade una capa más de anonimato cuando se usa junto a uno de los productos mencionados anteriormente.

Scroogle es un simple motor de búsqueda anónimo. Es básicamente una versión reducida del motor de búsqueda oficial de Google sin que quede expuesta toda tu información. No hay adornos, sólo anonimato.

Proxy Switchy! extensión desarrollada para Chrome/Comodo Dragon, añade una lista de servidores proxy a nuestro navegador, dándonos la posibilidad de cambiar entre ellos de forma rápida y sencilla. Esta extensión añade un icono a la barra de direcciones dónde podremos escoger qué proxy usar en cada momento, evitando tener que llevar a cabo el cambio de forma manual. La lista de proxys debe configurarse de forma manual, se pueden escoger de diferentes listas en Internet como esta.

Redes Oscuras: El término “red oscura” (o darknet) hace referencia a redes P2P privadas, comunidades anónimas que intercambian un gran volumen de archivos. Exclusivas, misteriosas y a menudo inmiscuidas en transacciones ilegales, estas redes son una manera distinta de experimentar la Red, pequeños universos paralelos donde es posible encontrar de todo. Una de las más conocidas es I2P. Al igual que en la Deep Web (o Web Invisible), en este tipo de redes te puedes encontrar cualquier sorpresa, desde Asesinos ofreciendo su talento hasta grandes volúmenes de Pedofilia, así que cuidado con lo que haces y donde te metes!. A diferencia de Tor, I2P añade un ingrediente más, el secreto: al llevarse a cabo en el interior de la red I2P, las comunicaciones no son visibles para el resto de usuarios de Internet. Las páginas web de esta red, conocidas como eepsites se reconocen por tener una terminación de dominio distinta, .I2P. Muy similar en concepto, y más fácil de configurar, es Freenet, otra red oscura centrada en el intercambio de archivos y el almacenamiento seguro de datos. A diferencia de I2P, el contenido publicado se puede obtener a partir de otros nodos aun cuando el original esté desconectado.

Cambiando los DNS

Otras formas de protección para evitar que se haga rastreo de tus hábitos de navegación es usar DNS diferentes a los que de forma predeterminada te asigna tu ISP. Servicios gratuitos como los de OpenDNS y Secure DNS de Comodo no sólo sirven para darte algo más de seguridad en Internet, sino también son útiles a la hora de filtrar contenido no deseado. Estos servicios mantienen actualizada una lista de sitios de mala reputación, que propagan Malware y en definitiva, sitios que podrían causar algún daño a tu equipo.

Fuente: http://www.expresionbinaria.com/navegar-de-forma-anonima-en-internet/

Navegación Privada (lamentamos no poder mostrar todas las fotos), pero para la fuentes clic

Mientras navegas por Internet, dejas una serie de rastros compuestos por cookies, cache e historial. Son pistas que pueden ser seguidas para obtener información sensible acerca de tus hábitos de navegación. Estos rastros se sitúan en dos lugares: tu ordenador y las páginas web que visitas. Hasta hace un tiempo, aquellas personas preocupadas por su privacidad o que utilizan ordenadores compartidos con frecuencia (en hoteles, lugares de trabajo, centros educativos, etc), debían borrar el historial y las cookies manualmente, lo cual es incómodo, además de fácil de olvidar.

Existen métodos que ayudan a evitar que estés dejando rastros por donde pasas, comúnmente se conoce como “Navegación privada”, que es un método por el cual el navegador funciona del modo más discreto posible, sin almacenar información alguna sobre las páginas que se han visitado. Hoy en día, casi todos los navegadores incluyen esta característica.

Si bien cada navegador realiza esta función a su manera, en términos generales, el procedimiento es el siguiente:

•Elimina las cookies tras cerrar la sesión

•No se guarda ningún tipo de historial o formularios de auto-completado

•No se guardan las contraseñas

•Se borra la caché automáticamente al salir

De igual modo, es preciso recordar lo que no hace:

•No proporciona conexiones seguras o cifradas

•No oculta tu dirección IP

•No evita que las páginas de Internet almacenen información sobre ti

•No impide que tu navegación sea supervisada por el administrador de la red

•No supone un anonimato total

Aquí no hay que hacer mayor detalle del asunto, cada navegador proporciona la activación de esta opción de forma particular. En COMODO Dragon lo podemos activar en el menú principal con el nombre de “Ventana de Incógnito”, igual es para Google Chrome. En Firefox lo encontramos como “Navegación privada”. En Internet Explorer lo identificamos como “Navegación inPrivate”. El modo privado de Opera es el más cómodo de todos: puedes combinar pestañas normales y privadas en una misma ventana. Por defecto no tiene ningún atajo de teclado, pero a cambio dispones del menú contextual de la barra de pestañas, donde debes elegir “Pestaña Privada Nueva”.

Aun navegando en modo privado, sigues siendo identificable: tu conexión está asociada a un número IP, una dirección virtual gracias a la cual es posible descubrir tu posición geográfica aproximada, proveedor de servicios y -si se trata de una IP institucional- incluso el lugar donde trabajas.

Hay muchos motivos para querer navegar así, pero sólo una forma de obtener un anonimato casi completo: los anonimizadores de conexión.

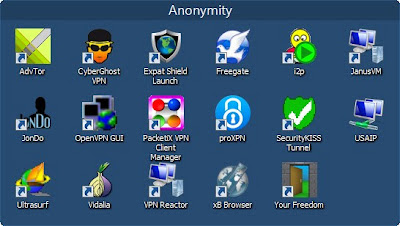

Anonimato en la red

Existen una gran cantidad de servicios y programas disponibles tanto de pago como gratuitos que nos pueden dar mayor seguridad al navegar por Internet, los lugares en los que estos programas serán de ayuda son los cibercafés, bibliotecas, centros educativos, centros de trabajo, puntos de acceso inalámbrico públicos, etc, en los que necesitamos de privacidad. Dependiendo de los motivos, también hay productos perfectos para usarlos en casa y evitar miradas indiscretas e incluso que tu proveedor de Internet te haga un seguimiento. Aunque no existe ningún método que garantice al 100% el anonimato en Internet (salvo que navegues por tu propia Intranet), estos programas lo harán lo mejor que puedan.

Podemos decir que el anonimato se reduce a 3 puntos esenciales:

•El Navegador: es el punto de entrada a la World Wide Web y el camino por el que la gente puede acceder a datos sobre ti. Si te tomas en serio tu anonimato en Internet, cambiar la configuración del navegador es fundamental.

•El Software: es el elemento básico del anonimato en cuanto al manejo de datos de una red y su enrutamiento. Normalmente, el flujo de datos de nuestra red va directamente al ISP (Internet Service Provider) y de ahí hacia afuera, lo que significa que nuestro ISP nos tiene controlados en todo momento. El software especializado nos permite cifrar los datos de la red, con lo que al pasar por el ISP, éste no puede ver qué hay.

•Las Costumbres: para asegurar el mayor anonimato en Internet, hay que cambiar los hábitos de navegación. Esto incluye aceptar manualmente cookies o elementos en flash para adaptarse a los nuevos navegadores, la velocidad de la conexión o entornos de escritorio.

Hay 3 clases de conexión que permiten la navegación anónima:

•Proxys: es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Su finalidad es interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc.

•p2p: una red descentralizada que manda los datos a través de ‘pares’ (peer2peer). Generalmente es segura, pero puede ser potencialmente insegura, ya que un ‘par’ puede guardar información acerca de los datos que pasan a través de él.

•VPN: Una Red Virtual Privada (o Virtual Private Network) que manda tu información de un punto a otro a través de túneles seguros. Normalmente muy segura, pero podría ser insegura, ya que un servidor puede almacenar información de los datos que pasan a través del él.

TOR

Tor (The Onion Router) es el sistema de navegación anónima más popular. Se trata de una red de “túneles” por las cuales los datos de navegación, debidamente cifrados, atraviesan múltiples nodos hasta llegar a su destino. En la práctica, equivale a navegar anónimamente, puesto que nadie puede reconducir esos datos a tu IP real. Originado en el US Naval Research Laboratory y hasta noviembre de 2005 patrocinado por la Electronic Frontier Foundation, Tor es desarrollado por Roger Dingledine y Nick Mathewson junto con otros desarrolladores.

Tor es usualmente combinado con Privoxy para acceder a páginas web de forma anónima y segura. Privoxy es un proxy HTTP diseñado para proteger la privacidad en la navegación Internet.

Es importante saber que Tor no es 100% fiable en lo que se refiere al cifrado de la información. Su función principal es asegurar el anonimato del usuario, de forma que no se pueda rastrear la información que envía para llegar hasta él. La red Tor cifra la información a su entrada y la descifra a la salida de dicha red, con lo cual es imposible saber quién envió la información. Sin embargo, el propietario de un servidor de salida puede ver toda la información cuando es descifrada antes de llegar a Internet, por lo que aunque no pueda conocer el emisor sí que puede acceder a la información.

Para conseguir el anonimato en Internet y, además, la seguridad de que nadie accede a la información que se está enviando, es recomendable utilizar también algún sistema de cifrado como SSL. Además de ésto, los desarrolladores de Tor recomiendan bloquear las cookies y los plugins Java, ya que pueden averiguar la dirección IP del emisor.

También dispone de versiones portables, como Portable Tor y OperaTor, un derivado del conocido navegador Opera que se ejecuta desde memorias extraíbles; lleva incluido Tor y está preconfigurado para funcionar anónimamente desde el principio.

Vidalia

Vidalia es un cliente Tor que empaqueta Tor y Polipo y enruta los datos a través de la red Tor. Polipo es un proxy HTTP de caché, que maneja SOCKS 4a, lo que evita que navegadores como Firefox, envíe las solicitudes de DNS por fuera de la red Tor, poniendo en peligro el anonimato. También acelera la navegación usando la red Tor.

Vidalia Ofrece unos cuantos paquetes para usuarios que quieren iniciarse con cierta rapidez. Si no optas por el navegador Tor tienes que configurar el puerto del proxy local de tu máquina para usar el puerto 8118, que es el que por defecto trae Vidalia y entondes podrás usar el programa. Vidalia cambia constantemente tu IP para ocultar tu rastro en Internet y conseguir mayor anonimato. No hay demasiadas opciones. Es un programa básico para Tor que se esfuerza por dejar las cosas tan ‘simples’ como sea posible, dado que Tor en sí es muy complicado. El programa permite a los usuarios convertirse en Tor Relays (Relevos Tor) para ayudar a usuarios censurados a conectarse a la red. Tiene una característica interesante que muestra un mapa de la Tierra con líneas que representan las conexiones al servidor de Tor y bonitos gráficos sobre el ancho de banda.

Si usas Firefox, no necesitas tocar nada. Una vez que Tor esté conectado a su red de túneles, te bastará hacer clic en TorButton, la extensión que modifica la configuración de Firefox para que use Tor a la hora de navegar.

•Velocidad: Generalmente lenta

•Anonimato: Medio-Bajo

•Limitaciones de uso: Ilimitado

•Nivel de registro: Varía de un par a otro

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux, MAC

JonDo

JonDo (conocido anteriormente comoJAP) es un cliente VPN escrito en Java que enruta los datos a través de la red de JonDo. Lamentablemente, el hecho de estar basado en Java significa que la aplicación está un tanto inflada. Sin embargo, JonDo tiene una interfaz atractiva y fácil de usar, que compensa el abultado consumo de memoria y que muestra un montón de información visual sobre tu conexión a la red JonDo. En lo particular, suelo alejarme de aplicaciones en Java.

El grupo JonDonym suministra un perfil gratuito de navegación para Firefox llamado JonDoFox. Está preconfigurado para colocarse en anonimato alto y destacan sus muchos extras, como No-Script, CS Lite y AdBlock Plus. Es totalmente gratuito y lo recomiendo efusivamente para cualquiera que se tome en serio el anonimato. Desgraciadamente, JonDo tiene un límite máximo de usuarios para sus servicios gratuitos, lo que significa que generalmente está sobrecargado en las horas punta.

•Velocidad: lenta

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo. Registra el uso de ancho de banda a efectos contables.

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux, MAC

JanusVM

Está basado en VMware, cliente de Tor/Privoxy/Squid/OpenVPN, o como les gusta llamarlo, un “Dispositivo de Privacidad en Internet”. La verdad es que es un producto superior comparado con otras soluciones Tor, ya que combina la potencia de Tor, Privoxy, Squid y OpenVPN para aumentar el anonimato. Lo recomiendo para usuarios de nivel medio-alto, ya que no es tan simple como hacer un par de clics. Hay que instalar un VMware Player, de VMWare (es gratuito), configurar una conexión VPN y leer algo de documentación. También cuentan con un buen vídeo tutorial para los principiantes que quieran probar esta opción. Siempre que quieras usar JanusVM tienes que ejecutar el VMware Player. Aunque esto no supone un problema para la mayoría, quienes tengan hardware antiguo podrían tener dificultades para ejecutar máquinas virtuales en general. Los artífices del proyecto JanusVM ofrecen también un recurso de hardware, que se llama JanusPA! Es verdaderamente interesante, ya que cifra todos los datos que pasan por tu modem o router ADSL, lo que significa que no podrá pasar absolutamente nada que no esté ‘Torificado’.

•Velocidad: lenta

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Varía de par en par

•Servidores: Por todo el mundo

•Sistemas operativos que soporta: Windows, Linux

proXPN

proXPN es un cliente VPN basado en OpenVPN, aunque también ofrece un servicio PPTP para usuarios de telefonía móvil. Actualmente sus servidores están en EE. UU. y están intentando expandirse por Europa, con lo que la velocidad dependerá de tu ubicación. En general, la velocidad es alta para la mayoría de los usuarios. Al ser un cliente VPN, cifra todas tus actividades en Internet. Usan un nivel de cifrado de 512-bit, con certificados de 2.048-bit para que los usuarios alcancen altos niveles de anonimato. Desgraciadamente es obligatorio registrarse para usar el servicio. Por supuesto los paranoicos extremos pueden dar información falsa, aunque la dirección de correo electrónico tiene que ser real para poder activar la cuenta, pero de nuevo esta dirección podría ser falsa.

Está disponible para una gran variedad de sistemas operativos, incluidos los sistemas operativos modernos de Microsoft como Windows XP, Windows Vista, Windows 7 y Windows Mobile, así como toda la gama de sistemas operativos de la factoría Apple, como Mac OS, iPhone y iPod Touch

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo. Registran la fecha y la hora de la conexión, el uso de ancho de banda y los datos de registro.

•Servidores: Estados Unidos, Reino Unido

•Sistemas operativos que soporta: Windows, MAC

VPNReactor

Es un servicio VPN L2TP/PPTP/OpenVPN similar a USAIP con la diferencia de que VPNReactor es gratuito. Actualmente sólo tienen servidores en Estados Unidos, así que la velocidad varía. Es obligatorio registrarse y mensualmente piden a los usuarios reactivar su cuenta.

La información transmitida es cifrada a 128 Bits, no almacena registro de la conexión y sus velocidades, aunque varían, son generalmente altas.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Ilimitado

•Nivel de registro: Mínimo

•Servidores: Estados Unidos

•Sistemas operativos que soporta: Windows, Linux, MAC

Hotspot Shield

Hotspot Shield, un cliente VPN gratuito basado en OpenVPN. A diferencia de otras opciones de navegación anónima, como JonDo o Tor, Hotspot Shield cifra todas tus actividades en Internet y no sólo la navegación web. Es ideal para gente que quiera hacer anónimas otras aplicaciones sin necesidad de ‘proxificarlas‘, algo que puede ser una tarea monótona y complicada. Anchorfree (empresa que lo desarrolla) no recoge ningún dato identificable sobre ti, así que puedes estar seguro de que tu privacidad está garantizada. Otra ventaja de usar esta opción en comparación con el resto es la buena velocidad.

No hay una interfaz independiente para el programa, sino que usa una interfaz tipo página web; es muy fácil de usar, ya que sólo tiene dos botones, conectar y desconectar; es una descarga relativamente pequeña (5258kB), que incluye los componentes OpenVPN necesarios y no exige que te registres; en ejecución usa unos 68Mb de memoria; Anchorfree tiene servidores dedicados de alta velocidad situados en diferentes ubicaciones de Estados Unidos.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Medio. 5 GB al mes.

•Nivel de registro: Mínimo. Registran los tiempos de conexión y el volumen del tráfico.

•Servidores: Estados Unidos, Reino Unido

•Sistemas operativos que soporta: Windows, Linux, MAC, Android

SecurityKiss

SecurityKiss es un simple cliente VPN de Windows basado en OpenVPN. Sus servidores están situados en Alemania, Estados Unidos, Reino Unido, Suiza y quieren expandirse a otros emplazamientos. Es relativamente rápido, dependiendo de la distancia entre tu ubicación y el servidor más cercano. No capan la velocidad y comprimen los datos para asegurarse de que recibes la mejor conexión. Los usuarios gratuitos tienen un límite de 300 MB diarios, e insisten en que siempre será gratuito y en que el límite no disminuirá en el futuro, en todo caso aumentará. En total son unos 9 GB al mes.

La interfaz es muy básica, tiene un botón de conectar y otro de desconectar, un botón para cambiar de servidor y un botón para dejar un comentario. También muestra qué parte de tu cuota diaria de descarga has utilizado y cuánto queda para que empiece a contar de nuevo. SecurityKiss insiste en que no conservan datos de identificación personal acerca de sus usuarios y que sólo registran tu dirección IP, hora de conexión/desconexión y volumen del tráfico. Usan el algorritmo Blowfish de 128-bit para cifrar los datos de sesión y certificados RSA de 1024-bit para las claves de sesión.

A mi modo de ver, promete bastante.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Medio. 300 MB al día

•Nivel de registro: Mínimo

•Servidores: Estados Unidos, Reino Unido, Suiza, Canadá

•Sistemas operativos que soporta: Windows

CyberGhost VPN

CyberGhost es un cliente VPN,sus servidores están situados en una buena parte de Europa (Alemania principalmente) y Estados Unidos. Usan cifrado AES de 128-bit en todas las conexiones para asegurar un alto nivel de anonimato y usan técnicas especiales de compresión de datos para aumentar la velocidad. En su servicio gratuito ofrecen 1 GB al mes. Tiene una interfaz gráfica limpia e intuitiva, atractiva y fácil de usar. Admite muchos idiomas, incluidos el inglés, alemán, francés, italiano, español, polaco. Es un recurso más ‘completo’ comparado con los otros programas analizados, algo bueno para todos. Quizá tengas que esperar cola en las horas punta debido a la popularidad del servicio.

•Velocidad: Rápido

•Anonimato: Alto

•Limitaciones de uso: Bajo. 1 GB al mes

•Nivel de registro: Desconocido

•Servidores: Europa, Estados Unidos

•Sistemas operativos que soporta: Windows

Otras yerbas

Hay que evitar los proxies basados en HTTP/CGI. No son herramientas serias para conseguir anonimato, pero son buenas herramientas para acceder a contenido bloqueado. Recuerda, las peticiones se siguen enviando sin cifrar a través de tu proveedor de Internet y a continuación al servidor proxy, del que puede que no sepas mucho, y luego salen a Internet. Si no sabemos nada sobre el servidor al que estamos mandando los datos, ¿cómo vamos a estar seguros de que podemos confiar en él? Esto no es para nada anónimo. Servicios como HideMyAss se pueden considerar de confianza, ya que tienen un buen historial en el campo de la anonimización y los proxies. Sólo considero recomendables los proxies HTTP ‘elite’ o ‘highly anonymous’ como verdaderas soluciones.

Existe toda una familia de servidores proxy no-cifrados y túneles VPN anónimos a través de los cuales hacer pasar la conexión. La fiabilidad varía muchísimo de un proxy a otro, y aunque existan listas de proxy gratuitos para que los configures a mano (como ésta), la mayoría de ellos dejan de funcionar a las pocas horas de nacer.

HTTPS Everywhere es un complemento desarrollado por The Tor Project y Electronic Frontier Foundation que “obliga” a ciertos sitios web a usar el protocolo seguro HTTPS en lugar del protocolo estándar HTTP. De momento el número de sitios web que lo soportan se limita a los servicios más populares de la red: Google, Wikipedia, Twitter y Facebook, por nombrar algunos. Sin embargo, se pueden sumar a la iniciativa los sitios web personalizados para que los usuarios accedan a más webs que usen el protocolo HTTPS. Al usar este complemento, o al acceder a sitios web por HTTPS cuando sea posible, aumentará tu nivel de anonimato. Aunque HTTPS garantice mayor seguridad mientras navegas en Internet, no da una total garantía de anonimato.

Ixquick es el motor de búsqueda más privado del mundo y ha obtenido el primer Sello Europeo de Privacidad. Los registros se destruyen pasadas 48 horas y no hay cookies. Tiene una función de proxy integrada que te permite consultar anónimamente los resultados de una búsqueda a través de proxies seguros de la propia empresa. Esto añade una capa más de anonimato cuando se usa junto a uno de los productos mencionados anteriormente.

Scroogle es un simple motor de búsqueda anónimo. Es básicamente una versión reducida del motor de búsqueda oficial de Google sin que quede expuesta toda tu información. No hay adornos, sólo anonimato.

Proxy Switchy! extensión desarrollada para Chrome/Comodo Dragon, añade una lista de servidores proxy a nuestro navegador, dándonos la posibilidad de cambiar entre ellos de forma rápida y sencilla. Esta extensión añade un icono a la barra de direcciones dónde podremos escoger qué proxy usar en cada momento, evitando tener que llevar a cabo el cambio de forma manual. La lista de proxys debe configurarse de forma manual, se pueden escoger de diferentes listas en Internet como esta.

Redes Oscuras: El término “red oscura” (o darknet) hace referencia a redes P2P privadas, comunidades anónimas que intercambian un gran volumen de archivos. Exclusivas, misteriosas y a menudo inmiscuidas en transacciones ilegales, estas redes son una manera distinta de experimentar la Red, pequeños universos paralelos donde es posible encontrar de todo. Una de las más conocidas es I2P. Al igual que en la Deep Web (o Web Invisible), en este tipo de redes te puedes encontrar cualquier sorpresa, desde Asesinos ofreciendo su talento hasta grandes volúmenes de Pedofilia, así que cuidado con lo que haces y donde te metes!. A diferencia de Tor, I2P añade un ingrediente más, el secreto: al llevarse a cabo en el interior de la red I2P, las comunicaciones no son visibles para el resto de usuarios de Internet. Las páginas web de esta red, conocidas como eepsites se reconocen por tener una terminación de dominio distinta, .I2P. Muy similar en concepto, y más fácil de configurar, es Freenet, otra red oscura centrada en el intercambio de archivos y el almacenamiento seguro de datos. A diferencia de I2P, el contenido publicado se puede obtener a partir de otros nodos aun cuando el original esté desconectado.

Cambiando los DNS

Otras formas de protección para evitar que se haga rastreo de tus hábitos de navegación es usar DNS diferentes a los que de forma predeterminada te asigna tu ISP. Servicios gratuitos como los de OpenDNS y Secure DNS de Comodo no sólo sirven para darte algo más de seguridad en Internet, sino también son útiles a la hora de filtrar contenido no deseado. Estos servicios mantienen actualizada una lista de sitios de mala reputación, que propagan Malware y en definitiva, sitios que podrían causar algún daño a tu equipo.

Fuente: http://www.expresionbinaria.com/navegar-de-forma-anonima-en-internet/

Comentarios

Publicar un comentario

siempre es bueno, leer tus comentarios